Диалог настройки безопасности позволяет точно настроить некоторые параметры форматированного текста (HTML). Он также позволяет настраивать функции шифрования и расшифровки, настраивать некоторую встроенную логику защиты от фишинга и указывать способ обработки запросов уведомлений об отправке писем. Обратите внимание, что этот диалог не относится к настройке защиты от вирусов. Подробная информация о защите от вирусов содержится в разделе «Использование KMail: Мастер антивируса».

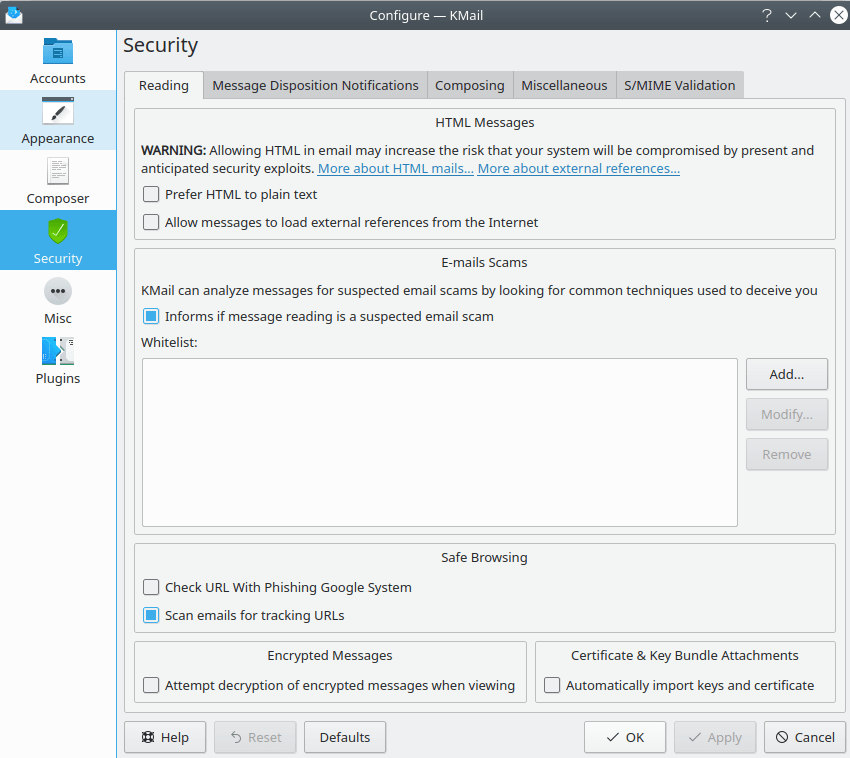

Вкладка «Безопасность» (Чтение)

Эта вкладка позволяет настроить параметры,относящиеся к безопасности при чтении писем.

- Предпочитать HTML обычному тексту

По умолчанию KMail будет отображать письма в формате HTML простым текстом. Установите этот флажок, если предпочтительно отображение таких писем именно с HTML-форматированием и автоматической компоновкой. Однако рекомендуется оставить эту функцию выключенной из-за возможности возникновения проблем с безопасностью.

Чтобы просматривать письма в формате HTML, воспользуйтесь панелью переключения «Письмо/Письмо в формате HTML» в левой части панели предварительного просмотра.

- Позволить загружать внешние ссылки из сети

Если флажок установлен, KMail будет загружать внешние изображения, таблицы стилей и так далее из Интернета, когда пользователь читает письмо в формате HTML. Настоятельно рекомендуется оставить эту опцию выключенной (хотя она и не влияет на просмотр обычных текстовых писем).

Добавляя внешние ссылки к своим письмам, люди, отправляющие спам, могут определить, когда их сообщение было просмотрено, местоположение открывшего ссылку из письма и множество другой информации, которая может быть прочитана с веб-серверов. Обратите внимание, что эта функция не работает с форматами Java™ или JavaScript, так как они полностью не поддерживаются KMail.

- Информировать, если открываемое сообщение подозрительно

По мере того, как электронная почта становится всё более популярной, мошенничество по электронной почте становится всё более распространённым. Такое мошенничество может включать электронные письма, которые выглядят так, как будто они отправлены от официальных компаний, хотя на самом деле они ссылаются на вредоносные сайты, запрашивающие личную информацию. Это может привести к краже личных данных или более серьёзным последствиям. По умолчанию KMail анализирует письма на предмет распространённых мошеннических действий и в случае чего сообщает, является ли письмо подозрительным. Рекомендуется оставить эту функцию включённой. Если требуется отключить эти предупреждения, снимите флажок Информировать, если открываемое сообщение подозрительно.

Если маркируются «проверенные» письма (например, от друзей), соответствующие адреса возможно добавить в Белый список: с помощью кнопки и ввода адресов в появившемся диалоге. Обратите внимание, что в текущей версии приложения в белый список возможно добавить только полные адреса.

- Проверять ссылки в системе поиска фишинга от Google

Этот параметр заставляет KMail просматривать базу данных Google о подозрительных фишинговых веб-сайтах, когда в письмо встроены URL-адреса, и предупреждать пользователя при обнаружении совпадения.

- Проверять письма на наличие отслеживающих URL

По умолчанию KMail автоматически проверяет URL-адреса, встроенные в письма в формате HTML, и предупреждает, если какое-то из них пытается отследить данные пользователя.

- По возможности расшифровать письма при просмотре

По умолчанию KMail автоматически попытается расшифровать зашифрованные письма при их просмотре. Чтобы сделать это вручную, снимите флажок.

- Автоматически импортировать ключи и сертификаты

Если этот флажок установлен, KMail автоматически импортирует все вложения содержащие ключи OpenPGP в локальный список ключей, а все вложения содержащие ключи S/MIME в локальный блок ключей.

Примечание

Проверка подписей S/MIME всегда включает в себя импорт содержащихся сертификатов. Этот параметр на это не влияет. Он также не относится к функции GPG

auto-key-retrieve, где GPG будет пытаться импортировать неизвестные ключи с сервера ключей.

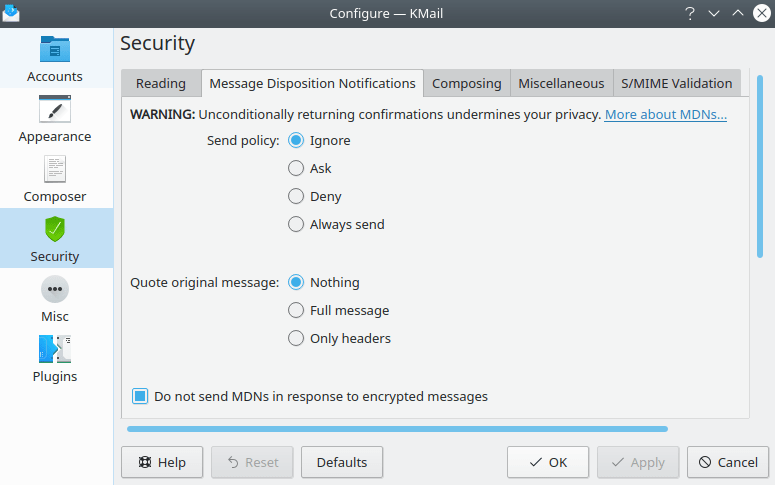

Вкладка «Безопасность» (Уведомления об обработке писем)

- Уведомления об обработке писем

Уведомления об обработке писем — это обобщение хорошо известных «подтверждений о прочтении». Автор письма запрашивает уведомление об обработке, а почтовая программа адресата отправляет ответ, из которого автор узнаёт о судьбе письма. Обычно уведомления могут включать такую информацию: «просмотрено» (то есть прочитано), «удалено», и «обработано» (например, перенаправлено).

Следующие параметры (перечисленные в группе Правило отправки) управляют тем, когда KMail отправляет уведомления об обработке:

- Игнорировать (рекомендуется)

Игнорировать любые запросы об отправке уведомлений. Никакие уведомления не будут отправляться автоматически.

- Спрашивать

Запрашивать у пользователя разрешение на отправку уведомлений. Таким образом можно будет отправлять уведомления на выбранные письма и отклонять или игнорировать их для всех остальных писем.

- Отвергать

Всегда отправлять уведомление об «отказе». Это немногим лучше, чем всегда отправлять уведомления об обработке писем. Автор письма тем самым узнает, что письмо было обработано, но он не сможет узнать было оно удалено или прочитано, и так далее.

- Всегда отправлять

Всегда отправлять уведомления об обработке. При выборе этого варианта автор письма будет получать ответ о том, что над письмом было выполнено определённое действие (просмотрено, удалено и так далее. Не рекомендуется использовать этот вариант кроме случаев, когда конфиденциальность не является решающей, например, при работе с пользователяси. Именно поэтому эта функция реализована в программе.

Если трудно определиться, какой параметр выбрать, поэкспериментируйте, выбрав вариант Спрашивать и, если вопросы KMail покажутся надоедливыми, переключитесь на Игнорировать.

Следующие параметры (перечисленные в группе Цитировать исходное письмо) позволяют регулировать объём оригинального письма, посылаемого KMail в уведомлении.

- Ничего

Не включать в уведомление ничего кроме обязательного идентификатора письма и исходных получателей. Этого достаточно, чтобы отправитель смог определить, на какое письмо пришло это уведомление.

- Всё сообщение

Вставить полный текст письма в уведомление. Обычно это излишне. Это не добавит никакой значимой информации к той информации, которую возможно получить из заголовков сообщения , но иногда люди настаивают на этом, так как это значительно упрощает процесс вспоминания человеком содержимого письма, в отличии от заголовков отправленного им письма.

- Только заголовки

Включить в уведомление только заголовки. Обычно этого достаточно чтобы и человек (по теме), и компьютер (по идентификатору сообщения) сопоставили уведомление и первоначальное сообщение.

Если не уверены, оставьте значения по умолчанию.

- Не посылать уведомления, запрашиваемые зашифрованными письмами

Этот параметр запрещает отправку уведомлений об обработке, если письмо было зашифровано (частично или целиком). Это пресекает попытки использовать возможности KMail по отправке уведомлений об обработке как средство определения, может ли пользователь расшифровать письмо или нет.

На самом деле этот параметр не нужен, так как KMail отправляет уведомления даже в случае, когда расшифровать письмо не удаётся (запрос уведомления находится в незашифрованной части письма), но это даёт выбор беспокоящемуся о конфиденциальности пользователю решать, посылать ли уведомления всегда (параметр отключён) или никогда (параметр включён).

Если не уверены, оставьте флажок установленным (значение по умолчанию).

Вкладка «Безопасность» (Создание писем)

Эта вкладка позволяет настроить параметры безопасности и конфиденциальности связанные с созданием писем.

- Автоматически подписывать письма

Если этот параметр включён, то по умолчанию в редакторе будет включён параметр → .

В любом случае, этот параметр возможно включить или выключить для каждого письма.

- Шифровать письма также моим собственным сертификатом

Если этот флажок установлен, то все письма шифруемые для получателей, шифруются и для себя.

Предупреждение

Если отключить этот параметр, возможно, не удастся расшифровать свои письма, зашифрованные для других людей.

- Хранить отправленные письма зашифрованными [3]

Если этот параметр включён, отправленные письма будут сохраняться в папке Отправленные, так, как они были отправлены (то есть, если они были зашифрованы, то и храниться они будут в зашифрованном виде).

Если этот параметр выключен, отправленные письма будут всегда сохраняться не зашифрованными в папке Отправленные, даже если они отправлялись зашифрованными.

- Всегда показывать ключи шифрования для подтверждения

Если флажок установлен, каждый раз при шифровании письма будет выводиться диалог со списком ключей, которые используются для каждого получателя. Этот список позволяет просмотреть свойства ключей, изменить их и подтвердить или отменить шифрование. Рекомендуется оставить этот параметр включённым, так как это делает шифрование более прозрачным.

- Автоматически шифровать письма, если возможно

Это также называется «шифрование по возможности». Если включено KMail, попытается поставить ключи OpenPGP или S/MIME в соответствие получателям даже если шифрование не было запрошено явно. Если для всех получателей будут найдены подходящие ключи, то KMail запросит, требуется ли зашифровать письмо.

Настоятельно рекомендуется включить этот параметр, так как это делает шифрование писем действительно простым в использовании.

- Никогда не подписывать/шифровать черновики

KMail не будет пытаться подписать и/или зашифровать письма, сохраняемые в папку Черновики. Это подходит большинству пользователей и не приведёт к значительному уменьшению безопасности, при условии, что папка черновиков безопасна. Пользователям IMAP рекомендуется выключить этот параметр, потому что их папка Черновики находится на сервере.

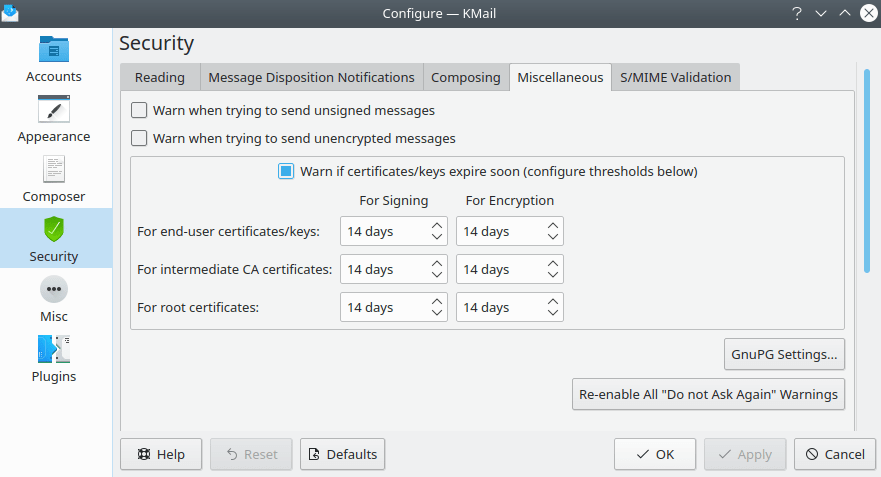

Вкладка «Безопасность» (Разное)

Эта вкладка позволяет включать и выключать предупреждения, относящиеся к безопасности.

- Предупреждать при отправке неподписанного письма

Если установлен этот флажок, то KMail покажет предупреждение если по каким-либо причинам письмо отправляется без цифровой подписи.

- Предупреждать при отправке незашифрованного письма

Если установлен этот флажок, то KMail покажет предупреждение если по каким-либо причинам письмо отправляется незашифрованным.

Примечание

В отличие от подписывания, шифрование писем используется достаточно редко. Поэтому, если правила компании не запрещают отправку незашифрованных писем, вероятно, не следует устанавливать тот флажок и включать шифрование по возможности, чтобы приложение предупреждало, когда можно будет отправить зашифрованное письмо, но не запрашивало шифрование.

- Предупреждать о скором истечении срока действия сертификатов и ключей

Если этот параметр установлен, KMail будет предупреждать о скором истечении срока действия используемого сертификата S/MIME или ключа OpenPGP.

Период, в течение которого перед истечением срока действия ключей/сертификатов будут выдаваться предупреждения, возможно настроить отдельно для ключей подписи и шифрования, а также (в случае S/MIME) для конкретных пользовательских сертификатов, сертификатов промежуточных CA и корневых сертификатов.

Нажмите эту кнопку, чтобы открыть диалог, позволяющий настраивать взаимодействие между KMail и GPG, программой Gnu Privacy Guard. GPG слишком сложная программа для документирования в этом руководстве. Более подробная информация содержится в Руководстве по конфиденциальности GNU. Пользователям, не являющимся экспертами по шифрованию, рекомендуется принять параметры по умолчанию.

- Включить все отключённые предупреждения

Помимо основных предупреждений, описанных выше, существует множество предупреждений и информационных сообщений, повторное появление которых возможно отключить. Эта кнопка позволяет снова активировать их после отключения их появления. [4]

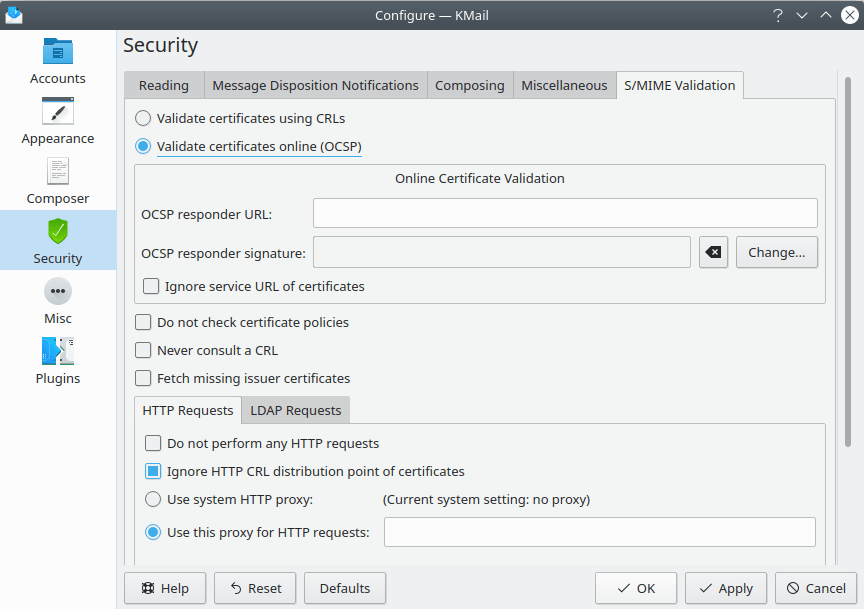

Вкладка «Безопасность» (Сертификаты S/MIME)

Эта вкладка содержит выбранные записи из диалога динамической настройки движка GpgSM. Более подробное описание этих параметров содержится в документации GpgSM.

- Проверять сертификаты по спискам аннулированных сертификатов (CRL)

Если флажок установлен, сертификаты S/MIME будут проверяться с помощью Certificate Revocation Lists (CRLs). Это значение по умолчанию.

- Проверять сертификаты (служба OCSP)

Если выбран этот пункт, то сертификаты S/MIME будут проверяться с помощью Online Certificates Status Protocol (OCSP).

- Адрес службы OCSP:

Введите адрес службы для проверки сертификата в сети. URL обычно начинается с https://.

- Подпись службы OCSP

Выберите или измените и введите используемый ключ S/MIME.

- Игнорировать адреса служб сертификатов

Установите этот флажок чтобы проверка с помощью OCSP не производилась в сети. Этот параметр требует dirmngr >= 0.9.0.

- Не проверять стратегии сертификатов

По умолчанию GnuPG использует файл

~/.gnupg/policies.txt, чтобы проверить, разрешена ли стратегия сертификата. Если установлен этот параметр, стратегии не проверяются.- Никогда не обращаться к CRL

Если установлен этот флажок, то Certificate Revocation Lists никогда не будут использоваться для проверки сертификатов S/MIME.

- Загружать отсутствующие сертификаты сертифицирующих компаний

Установите этот флажок если хотите чтобы недостающие сертификаты издателя загружались при необходимости. Это относится к обоим методам проверки, и к CRL, и к OCSP.

- Не использовать HTTP

Полностью отключает использование HTTP для S/MIME.

- Не посылать запросы HTTP в центры распространения CRL сертификатов

При поиске расположения CRL, «проверяемый» сертификат обычно содержит записи, называемые CRL Distribution Point (DP), которые являются URL, описывающими способ получения доступа к URL. Используется первая найденная запись DP. При использовании этого параметра игнорируются все запросы, использующие схему HTTP для поиска подходящего DP.

- Использовать системный прокси-сервер

Если установлен этот флажок, прокси-сервер для запросов HTTP, указанный справа (по умолчанию он берётся из переменной окружения

http_proxy) будет использован для любого запроса по протоколу HTTP.- Использовать прокси-сервер для запросов HTTP

Введите здесь расположение HTTP прокси, который будет использоваться для всех HTTP-запросов, связанных с S/MIME. Используется следующий синтаксис: «host:port», например, myproxy.nowhere.com:3128.

- Не использовать LDAP

Полностью отключает использование LDAP для S/MIME.

- Не посылать запросы LDAP в центры распространения CRL сертификатов

При поиске расположения CRL, «проверяемый» сертификат обычно содержит записи, называемые CRL Distribution Point (DP), которые являются URL, описывающими способ получения доступа к URL. Используется первая найденная запись DP. При использовании этого параметра игнорируются все запросы, использующие схему LDAP для поиска подходящего DP.

- Основной сервер LDAP

При указании сервера LDAP все запросы будут направляться на него. Этот параметр будет использован, если невозможно определить адрес сервера и порт из ссылки на сервер LDAP. Другие сервера LDAP будут использованы при невозможности соединения через прокси-сервер. Указать адрес сервера возможно в виде «адрес_сервера» или «адрес_сервера:порт». Если порт не указан, подразумевается стандартный порт LDAP 389.

[3] Этот флажок включает режим шифрования почты, называемой иногда (что вводит в сомнения) «transport-only». В этом режиме письмо расшифровывается по достижении места назначения. Шифрование используется только когда письмо находится в пути.

KMail поддерживает этот режим частично, потому что такая функциональность должна быть реализована на уровне почтового сервера (MTA), а не на уровне почтового клиента (MUA). Поэтому есть вероятность, что будущие версии KMail не будут поддерживать эту возможность.

[4] Это снова включит все предупреждения KMail. Нет смысла создавать более мелкую настройку этих предупреждений, так как в следующий раз при их появлении возможно просто установить флажок, предотвращающий их появление.